Escolha outra localidade

Escolha outra localidade

- Australia (English)

- Brasil (Português)

- China (简体中文)

- Deutschland (Deutsch)

- España (Español)

- France (Français)

- Hong Kong (English)

- India (English)

- Italia (Italiano)

- Latinoamérica (Español)

- Nederland (Nederlands)

- Singapore (English)

- Türkiye (Türkçe)

- United Kingdom (English)

- United States (English)

- 台灣 (繁體中文)

- 日本 (日本語)

- 대한민국 (한국어)

Dismiss

Inovação

Uma plataforma criada para IA

Unificado, automatizado e pronto para transformar dados em inteligência.

Dismiss

16-18 juni, Las Vegas

Pure//Accelerate® 2026

Ontdek hoe u de ware waarde van uw gegevens kunt ontsluiten.

Redução de ataques de ransomware com snapshots do SafeMode

Table of Contents

O que é ataque de ransomware?

Como mitigar o impacto de ataques ransomware

O que são os snapshots do SafeMode e como funcionam os ataques ransomware?

Como os ataques ransomware se comportam de maneira diferente com os snapshots do SafeMode em uso?

Quais são as práticas recomendadas para prevenção do cibercrime?

Table of Contents

- O que é ataque de ransomware?

- Como mitigar o impacto de ataques ransomware

- O que são os snapshots do SafeMode e como funcionam os ataques ransomware?

- Como os ataques ransomware se comportam de maneira diferente com os snapshots do SafeMode em uso?

- Quais são as práticas recomendadas para prevenção do cibercrime?

O que é ataque de ransomware?

Redumindo, o invasor criptografa os dados da sua empresa e depois vende a chave de criptografia para você recuperá-los. O destino de seus dados está nas mãos de uma pessoa invisível que promete que, se você pagar, poderá recuperar seus dados. Isso não é nada confiável. Às vezes, mesmo que você pague, não consegue recuperar os dados!

Como mitigar o impacto de ataques ransomware

Como empresa de armazenamento, sentimos que é nossa responsabilidade fornecer uma solução para ajudar caso isso aconteça com você. Criamos uma maneira de mitigar as consequências de um ataque ransomware que coloca o controle dos dados de volta em suas mãos.

Não podemos impedir que o ataque aconteça, mas podemos ajudar a mitigar o impacto e colocar sua empresa em funcionamento rapidamente com nosso recurso SafeMode ativado.

O que são os snapshots do SafeMode e como funcionam os ataques ransomware?

O SafeMode é basicamente um snapshot imutável usado para proteger os seus dados. O ataque ransomware não é capaz de excluir, modificar ou criptografar o snapshot! Para entender como mitigamos o impacto do ransomware com o SafeMode, precisamos analisar a sequência típica de eventos que ocorrem durante um ataque ransomware:

- O intruso obtém acesso a um servidor ou dispositivo de armazenamento.

- Ele começa a criptografar seus dados.

- O aplicativo para de funcionar e as operações ficam offline até que você pague o resgate.

- O resgate é pago, e você pode reiniciar o aplicativo com acesso aos dados não criptografados (talvez).

Handcuff Hackers Before They Handcuff You

|

3:12

Como os ataques ransomware se comportam de maneira diferente com os snapshots do SafeMode em uso?

Como um ataque seria diferente se você tivesse a proteção dos snapshots do SafeMode?

O intruso ainda pode obter acesso e criptografar seus dados. Mas ele não consegue excluir os snapshots do SafeMode, pois estão bloqueados e protegidos.

Suas operações não são afetadas ou são apenas minimamente interrompidas. E chega de pagar resgate. Em outras palavras, quem tem o controle dos seus dados é você, não o intruso.

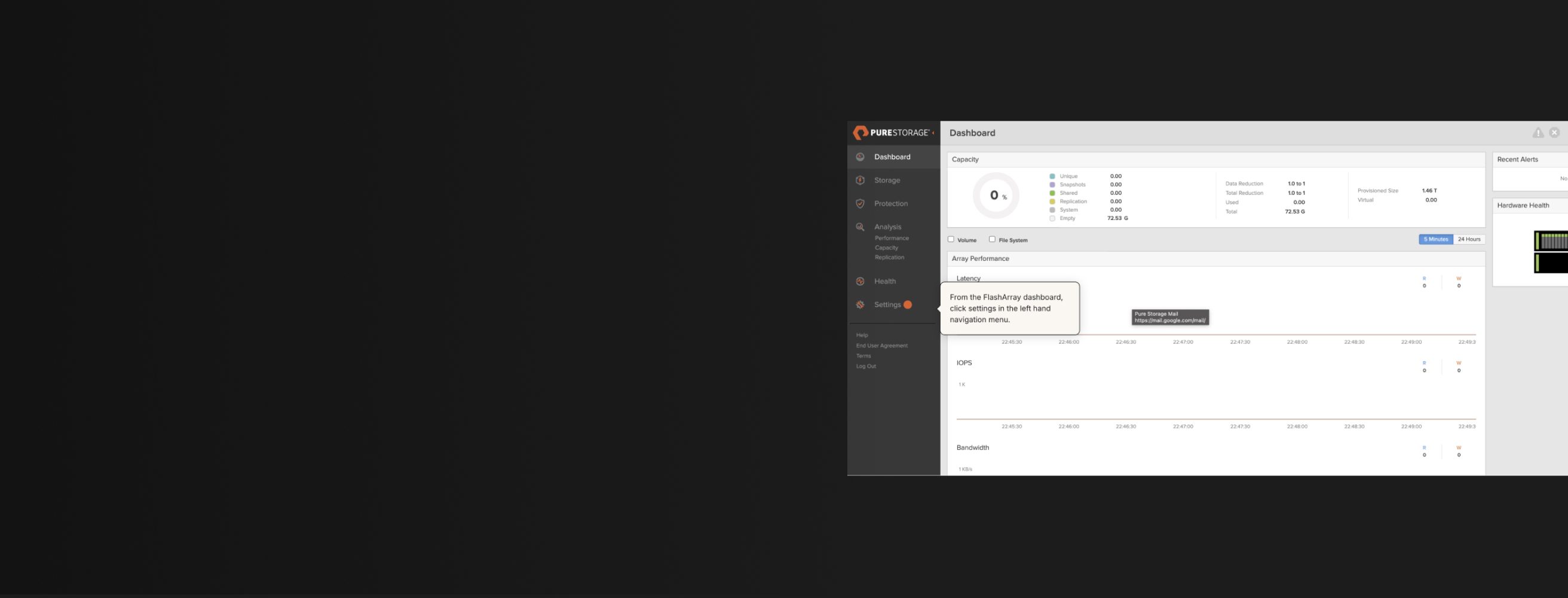

Além disso, o SafeMode também é fácil de configurar e manter. Fornecemos uma ferramenta baseada em nuvem chamada Pure1® que avalia a vulnerabilidade do seu ambiente. Ela mostra onde estão seus pontos de exposição e apresenta as etapas a serem seguidas para remediar as fraquezas. Assim, você estará preparado da melhor maneira possível.

O que torna isso ainda melhor? A funcionalidade do SafeMode é incorporada em nossos produtos. Nada de configuração complicada, envolvimento de serviços profissionais nem concessões.

Quais são as práticas recomendadas para prevenção do cibercrime?

Os ciberataques estão se tornando cada vez mais comuns, e a previsão é de uma ocorrência a cada dois segundos até 2031. No entanto, há medidas que você pode tomar para reduzir os dados de um ciberataque, como realizar atualizações regulares, usar criptografia avançada, ter controle de acesso do usuário e manter um monitoramento atento.

Com a plataforma de gerenciamento de inteligência artificial para operações de TI (AIOps, Artificial Intelligence for IT Operations) da Pure1, é possível reduzir os riscos com avaliação da proteção de dados, um painel de replicação e snapshots, detecção de anomalias, pontuação de resiliência de dados, correções proativas de vulnerabilidades e gerenciamento de ativos.

Se ocorrer um ataque, um ambiente garantido de recuperação íntegra é disponibilizado pelo acordo de nível de serviço (SLA, Service Level Agreement) de recuperação de ataques de ransomware do Evergreen//One™ da Everpure.

Saiba como a Everpure pode ajudar a proteger os seus dados.

Lendo agora

Voltar ao topo

Personalize for Me

Personalize your Everpure experience

Select a challenge, or skip and build your own use case.

Estratégias de virtualização pronta para o futuro

Opções de armazenamento para todas as suas necessidades

Viabilização de projetos de IA em qualquer escala

Armazenamento de alto desempenho para fluxo de dados, treinamento e inferência

Proteção contra perda de dados

Soluções para resiliência cibernética que protegem os seus dados

Redução do custo das operações em nuvem

Armazenamento econômico para Azure, AWS e nuvens privadas

Aumento do desempenho de aplicativos e bancos de dados

Armazenamento de baixa latência para desempenho de aplicativos

Redução do consumo de energia e espaço físico do datacenter

Armazenamento com uso eficiente de recursos para melhorar o uso do datacenter

Confirm your outcome priorities

Your scenario prioritizes the selected outcomes. You can modify or choose next to confirm.

Primary

Reduce My Storage Costs

Lower hardware and operational spend.

Primary

Strengthen Cyber Resilience

Detect, protect against, and recover from ransomware.

Primary

Simplify Governance and Compliance

Easy-to-use policy rules, settings, and templates.

Primary

Deliver Workflow Automation

Eliminate error-prone manual tasks.

Primary

Use Less Power and Space

Smaller footprint, lower power consumption.

Primary

Boost Performance and Scale

Predictability and low latency at any size.

Start Over

Select an outcome priority

Select an outcome priority

Next

What’s your role and industry?

We've inferred your role based on your scenario. Modify or confirm and select your industry.

Select your industry

Financial services

Government

Healthcare

Education

Telecommunications

Automotive

Hyperscaler

Electronic design automation

Retail

Service provider

Transportation

Which team are you on?

Technical leadership team

Defines the strategy and the decision making process

Infrastructure and Ops team

Manages IT infrastructure operations and the technical evaluations

Business leadership team

Responsible for achieving business outcomes

Security team

Owns the policies for security, incident management, and recovery

Application team

Owns the business applications and application SLAs

Back

Select an industry

Select a team

Select a team

Select an industry

Select a team

Select a team

Next

Describe your ideal environment

Tell us about your infrastructure and workload needs. We chose a few based on your scenario.

Select your preferred deployment

Hosted

Dedicated off-prem

On-prem

Your data center + edge

Public cloud

Public cloud only

Hybrid

Mix of on-prem and cloud

Select the workloads you need

Databases

Oracle, SQL Server, SAP HANA, open-source

Key benefits:

- Instant, space-efficient snapshots

- Near-zero-RPO protection and rapid restore

- Consistent, low-latency performance

AI/ML and analytics

Training, inference, data lakes, HPC

Key benefits:

- Predictable throughput for faster training and ingest

- One data layer for pipelines from ingest to serve

- Optimized GPU utilization and scale

Data protection and recovery

Backups, disaster recovery, and ransomware-safe restore

Key benefits:

- Immutable snapshots and isolated recovery points

- Clean, rapid restore with SafeMode™

- Detection and policy-driven response

Containers and Kubernetes

Kubernetes, containers, microservices

Key benefits:

- Reliable, persistent volumes for stateful apps

- Fast, space-efficient clones for CI/CD

- Multi-cloud portability and consistent ops

Cloud

AWS, Azure

Key benefits:

- Consistent data services across clouds

- Simple mobility for apps and datasets

- Flexible, pay-as-you-use economics

Virtualization

VMs, vSphere, VCF, vSAN replacement

Key benefits:

- Higher VM density with predictable latency

- Non-disruptive, always-on upgrades

- Fast ransomware recovery with SafeMode™

Data storage

Block, file, and object

Key benefits:

- Consolidate workloads on one platform

- Unified services, policy, and governance

- Eliminate silos and redundant copies

What other vendors are you considering or using?

Back

Select a deployment

Select a workload

Select a workload

Select a deployment

Select a workload

Select a workload

Finish

Thinking...