Scegli un’altra regione

Scegli un’altra regione

- Australia (English)

- Brasil (Português)

- China (简体中文)

- Deutschland (Deutsch)

- España (Español)

- France (Français)

- Hong Kong (English)

- India (English)

- Italia (Italiano)

- Latinoamérica (Español)

- Nederland (Nederlands)

- Singapore (English)

- Türkiye (Türkçe)

- United Kingdom (English)

- United States (English)

- 台灣 (繁體中文)

- 日本 (日本語)

- 대한민국 (한국어)

Dismiss

Innovazione

Una piattaforma creata per l'AI

Unificata, automatizzata e pronta a trasformare i dati in intelligence.

Dismiss

16-18 giugno, Las Vegas

Pure//Accelerate® 2026

Scopri come trarre il massimo dai tuoi dati.

Mitigazione dei ransomware con snapshot SafeMode

Table of Contents

Cos'è il ransomware?

Come ridurre l'impatto degli attacchi ransomware

Che cosa sono le snapshot SafeMode e come funzionano gli attacchi ransomware?

Come cambia un attacco ransomware quando sono attive le snapshot SafeMode

Quali sono le best practices per la prevenzione della criminalità informatica?

Table of Contents

- Cos'è il ransomware?

- Come ridurre l'impatto degli attacchi ransomware

- Che cosa sono le snapshot SafeMode e come funzionano gli attacchi ransomware?

- Come cambia un attacco ransomware quando sono attive le snapshot SafeMode

- Quali sono le best practices per la prevenzione della criminalità informatica?

Cos'è il ransomware?

In pratica, l'autore dell'attacco crittografa i dati della tua organizzazione e poi ti vende la chiave di crittografia necessaria per recuperarli. Il destino dei tuoi dati è nelle mani di persone invisibili che promettono di ridarteli se paghi. Ma non è detto che tu possa fidarti. A volte, anche se paghi il riscatto, non tornerai in possesso dei tuoi dati.

Come ridurre l'impatto degli attacchi ransomware

Come azienda di storage, sentiamo di avere la grande responsabilità di sviluppare soluzioni che aiutino a superare questo tipo di circostanze. Abbiamo trovato un modo per arginare le conseguenze di un attacco ransomware e restituirti il controllo sui tuoi dati.

Con la funzionalità SafeMode abilitata, non siamo in grado di impedire un attacco, ma possiamo aiutarti mitigare l'impatto e a ripristinare la normale operatività in tempi rapidi.

Che cosa sono le snapshot SafeMode e come funzionano gli attacchi ransomware?

SafeMode, in sostanza, è una snapshot non modificabile che protegge i tuoi dati. Se è abilitata, il ransomware non può cancellare, modificare o crittografare i dati. Per capire come agisce SafeMode, è necessario comprendere la sequenza degli eventi che si verificano durante un attacco ransomware:

- L'hacker si introduce in un server o dispositivo di storage.

- L'hacker inizia a criptare i dati.

- L'applicazione smette di funzionare e le operazioni vengono bloccate finché non paghi il riscatto.

- Dopo aver pagato il riscatto, puoi riavviare l'applicazione e riavere accesso ai dati decrittografati, ma non è detto che ciò avvenga.

Handcuff Hackers Before They Handcuff You

|

3:12

Come cambia un attacco ransomware quando sono attive le snapshot SafeMode

L'esito di un attacco sarebbe diverso se i dati fossero protetti con le snapshot SafeMode?

L'hacker può sempre introdursi e criptare i tuoi dati, ma se tenta di eliminare le snapshot SafeMode, non ci riesce perché sono bloccate e protette.

Le tue operazioni non subiscono interruzioni, o le subiscono in misura trascurabile. Inoltre, dimenticati del riscatto. In altre parole, sei tu ad avere i dati sotto controllo e non l'hacker.

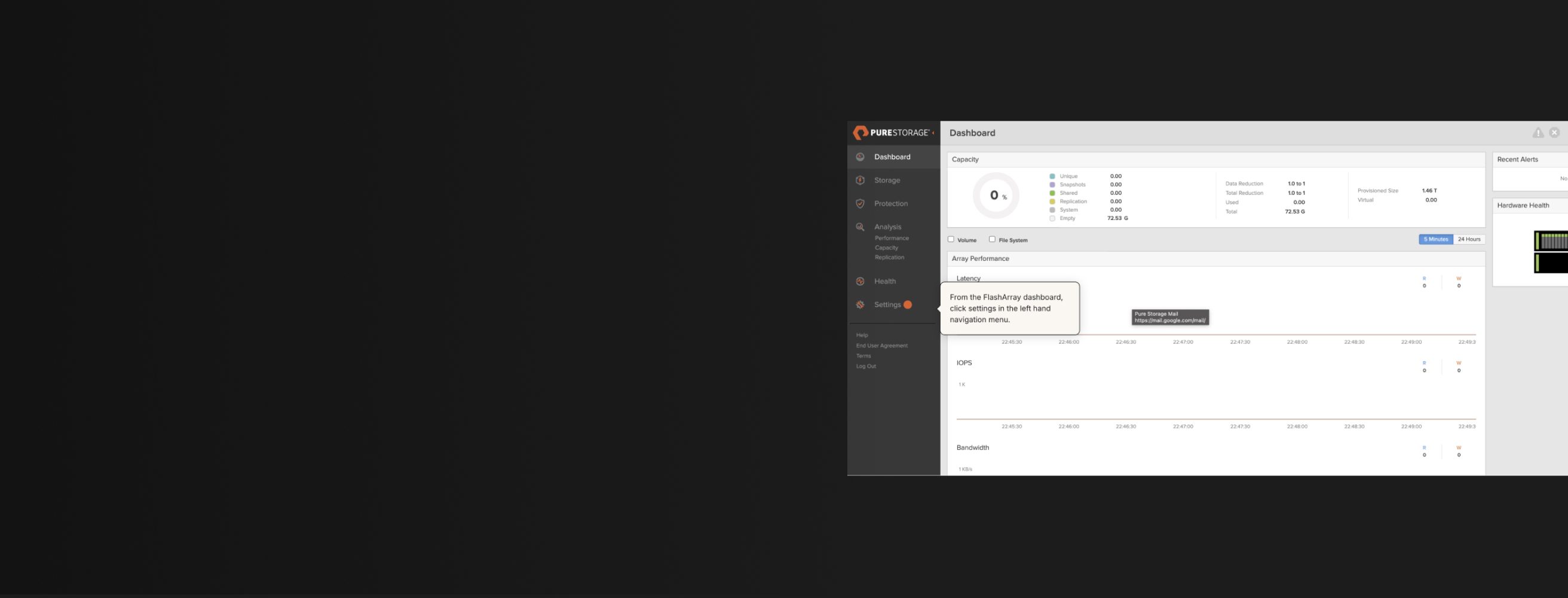

SafeMode è anche facile da configurare e gestire. Si installa con Pure1®, uno strumento basato su cloud che effettua una valutazione della vulnerabilità del tuo ambiente. Oltre a mostrare i punti di esposizione dell'ambiente, indica quali azioni intraprendere per risolvere le vulnerabilità e non farti cogliere alla sprovvista.

Il bello è che la funzionalità SafeMode è integrata nei nostri prodotti. Nessuna configurazione complicata, nessun ricorso ai servizi professionali e zero compromessi.

Quali sono le best practices per la prevenzione della criminalità informatica?

Gli attacchi informatici sono sempre più frequenti: si prevede che entro il 2031 si verificherà un attacco ogni due secondi. Tuttavia, ci sono cose che puoi fare per limitare i danni di un attacco informatico, come l'esecuzione di aggiornamenti regolari, l'uso di una solida crittografia, il controllo degli accessi degli utenti e il monitoraggio vigile.

Con la piattaforma Pure1 AIOps Management puoi ridurre il rischio con una valutazione della data protection, una dashboard di replica e snapshot, il rilevamento delle anomalie, il punteggio di resilienza dei dati, patch delle vulnerabilità proattive e gestione delle risorse.

In caso di impatto, è disponibile un ambiente di ripristino pulito garantito attraverso lo SLA di ripristino da ransomware Everpure Evergreen//One™.

Scopri come Everpure può aiutarti a proteggere i tuoi dati.

In lettura

Torna all'inizio

Personalize for Me

Personalize your Everpure experience

Select a challenge, or skip and build your own use case.

Strategie di virtualizzazione pronte per affrontare il futuro

Soluzioni di storage per tutte le tue esigenze

Consenti progetti di AI di qualunque dimensione

Storage a performance elevate per pipeline dei dati, formazione e inferenza

Proteggiti dalla perdita dei dati

Soluzioni di resilienza informatica che proteggono i tuoi dati

Riduci i costi delle operazioni su cloud

Storage efficiente dal punto di vista dei costi per Azure, AWS e private cloud

Accelera le performance di applicazioni e database

Storage a bassa latenza per le performance delle applicazioni

Riduci il consumo di energia e di ingombro del data center

Storage efficiente delle risorse per ottimizzare l'utilizzo dei data center

Confirm your outcome priorities

Your scenario prioritizes the selected outcomes. You can modify or choose next to confirm.

Primary

Reduce My Storage Costs

Lower hardware and operational spend.

Primary

Strengthen Cyber Resilience

Detect, protect against, and recover from ransomware.

Primary

Simplify Governance and Compliance

Easy-to-use policy rules, settings, and templates.

Primary

Deliver Workflow Automation

Eliminate error-prone manual tasks.

Primary

Use Less Power and Space

Smaller footprint, lower power consumption.

Primary

Boost Performance and Scale

Predictability and low latency at any size.

Start Over

Select an outcome priority

Select an outcome priority

Next

What’s your role and industry?

We've inferred your role based on your scenario. Modify or confirm and select your industry.

Select your industry

Financial services

Government

Healthcare

Education

Telecommunications

Automotive

Hyperscaler

Electronic design automation

Retail

Service provider

Transportation

Which team are you on?

Technical leadership team

Defines the strategy and the decision making process

Infrastructure and Ops team

Manages IT infrastructure operations and the technical evaluations

Business leadership team

Responsible for achieving business outcomes

Security team

Owns the policies for security, incident management, and recovery

Application team

Owns the business applications and application SLAs

Back

Select an industry

Select a team

Select a team

Select an industry

Select a team

Select a team

Next

Describe your ideal environment

Tell us about your infrastructure and workload needs. We chose a few based on your scenario.

Select your preferred deployment

Hosted

Dedicated off-prem

On-prem

Your data center + edge

Public cloud

Public cloud only

Hybrid

Mix of on-prem and cloud

Select the workloads you need

Databases

Oracle, SQL Server, SAP HANA, open-source

Key benefits:

- Instant, space-efficient snapshots

- Near-zero-RPO protection and rapid restore

- Consistent, low-latency performance

AI/ML and analytics

Training, inference, data lakes, HPC

Key benefits:

- Predictable throughput for faster training and ingest

- One data layer for pipelines from ingest to serve

- Optimized GPU utilization and scale

Data protection and recovery

Backups, disaster recovery, and ransomware-safe restore

Key benefits:

- Immutable snapshots and isolated recovery points

- Clean, rapid restore with SafeMode™

- Detection and policy-driven response

Containers and Kubernetes

Kubernetes, containers, microservices

Key benefits:

- Reliable, persistent volumes for stateful apps

- Fast, space-efficient clones for CI/CD

- Multi-cloud portability and consistent ops

Cloud

AWS, Azure

Key benefits:

- Consistent data services across clouds

- Simple mobility for apps and datasets

- Flexible, pay-as-you-use economics

Virtualization

VMs, vSphere, VCF, vSAN replacement

Key benefits:

- Higher VM density with predictable latency

- Non-disruptive, always-on upgrades

- Fast ransomware recovery with SafeMode™

Data storage

Block, file, and object

Key benefits:

- Consolidate workloads on one platform

- Unified services, policy, and governance

- Eliminate silos and redundant copies

What other vendors are you considering or using?

Back

Select a deployment

Select a workload

Select a workload

Select a deployment

Select a workload

Select a workload

Finish

Thinking...